-Метки

bitcoin drm iam iphone macos osp personal toolbar folder security vista web-угрозы win2008 авторские автотранспорт антивирусы антиспам аудит банки безопасность взлом вирусы дайджесты законодательство защита иб интервью личное маленькие хитрости межсетевые экраны мнение моё новые угрозы отчёты ошибки персональные данные соцсети спам стандарты безопасности тенденции тренды утечки уязвимости факты шифрование эксклюзив

-Ссылки

-Поиск по дневнику

-Трансляции

-Статистика

Записи с меткой взлом

(и еще 23055 записям на сайте сопоставлена такая метка)

Другие метки пользователя ↓

bitcoin drm iam iphone macos osp personal toolbar folder security vista web-угрозы win2008 авторские автотранспорт антивирусы антиспам аудит банки безопасность взлом вирусы дайджесты законодательство защита иб интервью личное маленькие хитрости межсетевые экраны мнение моё новые угрозы отчёты ошибки персональные данные соцсети спам стандарты безопасности тенденции тренды утечки уязвимости факты шифрование эксклюзив

Показательны ли ошибки? |

Дневник |

Существование баз данных уязвимостей, таких как CVS или NVD, провоцирует исследователей сравнивать количество обнаруженных дыр в разных продуктах, их качество и другие параметры, делая какие-то выводы о защищенности того или иного продукта. Однако, читая такие исследования и анализируя их результаты, каждый раз задаёшься вопросом: а если в продукте обнаружено много ошибок и все они устранены, то этот продукт более защищен или наоборот? Ведь если предположить, что качество программирования примерно одинаковое, и разработчики допустили примерно одинаковое число ошибок, то чем больше их найдено и устранено, тем меньше их осталось.

Большое число найденных ошибок также не может говорить и о качестве программирования. Дело в том, что большинство продуктов невозможно полностью проанализировать - у общественности нет доступа к их исходным кодам. Поэтому обнаруживаются ошибки, которые приводят к падению приложения или операционной системы, а это далеко не все возможные ошибки. Собственно, именно поэтому в проектах с открытыми кодами обнаруживается больше ошибок, но их уровень достаточно низкий. В то же время, в закрытых продуктах обнаруживаются в основном критические ошибки - их меньше, но они более заметны, поскольку приводят к падению приложения.

Собственно, такие же выводы сделала из анализа базы уязвимостей компания Sourcefire (частичный русский перевод), которая поддерживает разработку проектов с открытыми кодами систему обнаружения атак Snort и антивирус ClamAV. Правда, она анализировала данные об уязвимостях за 25 лет - с 1988 года, но выводы укладываются в приведённую выше логику. Кроме того, закрытые продукты разделяются по версиям, а OpenSource - почему-то оценивается целиком. В частности, все базы данных по уязвимостям отдельно учитывают версии Windows, хотя все уязвимости Linux всех версий сваливают в одну кучу. К тому же комплект поставки операционных систем также разный - в дистрибутивах Linux есть много дополнительных программ, таких как базы данных, офисные пакеты, игры и многое другое. Однако, если взять только ядро Linux, то оно имеет значительно меньшую функциональность, чем Windows. В частности, графическая оболочка в ядро Linux не входит, а из Windows её вырезать практически невозможно. В результате, прямое сравнение результатов по обнаруженным ошибкам говорит очень мало.

Более показательна скорость, с которой ошибки исправляются. И здесь хорошим примером является прошедший недавно конкурс Pwd2Own, на котором были взломаны три браузера Firefox, Chrome и Internet Explorer, а также модули расширения от компаний Adobe и Oracle (Java). Во всех были обнаружены ошибки, позволившие взломать продукты, однако только Mozilla (производитель Firefox) и Google (производитель Chrome) исправили ошибки в течении первых суток, Microsoft, в соответствии со свои правилами, обновит свой браузер 12 марта (в течении недели), а о планах обновления модулей других компаний пока ни чего не известно. Причём в приведённых выше базах данных по уязвимостям частично есть данные по времени исправления, однако эти данные почему-то ни кто не анализирует.

Большое число найденных ошибок также не может говорить и о качестве программирования. Дело в том, что большинство продуктов невозможно полностью проанализировать - у общественности нет доступа к их исходным кодам. Поэтому обнаруживаются ошибки, которые приводят к падению приложения или операционной системы, а это далеко не все возможные ошибки. Собственно, именно поэтому в проектах с открытыми кодами обнаруживается больше ошибок, но их уровень достаточно низкий. В то же время, в закрытых продуктах обнаруживаются в основном критические ошибки - их меньше, но они более заметны, поскольку приводят к падению приложения.

Собственно, такие же выводы сделала из анализа базы уязвимостей компания Sourcefire (частичный русский перевод), которая поддерживает разработку проектов с открытыми кодами систему обнаружения атак Snort и антивирус ClamAV. Правда, она анализировала данные об уязвимостях за 25 лет - с 1988 года, но выводы укладываются в приведённую выше логику. Кроме того, закрытые продукты разделяются по версиям, а OpenSource - почему-то оценивается целиком. В частности, все базы данных по уязвимостям отдельно учитывают версии Windows, хотя все уязвимости Linux всех версий сваливают в одну кучу. К тому же комплект поставки операционных систем также разный - в дистрибутивах Linux есть много дополнительных программ, таких как базы данных, офисные пакеты, игры и многое другое. Однако, если взять только ядро Linux, то оно имеет значительно меньшую функциональность, чем Windows. В частности, графическая оболочка в ядро Linux не входит, а из Windows её вырезать практически невозможно. В результате, прямое сравнение результатов по обнаруженным ошибкам говорит очень мало.

Более показательна скорость, с которой ошибки исправляются. И здесь хорошим примером является прошедший недавно конкурс Pwd2Own, на котором были взломаны три браузера Firefox, Chrome и Internet Explorer, а также модули расширения от компаний Adobe и Oracle (Java). Во всех были обнаружены ошибки, позволившие взломать продукты, однако только Mozilla (производитель Firefox) и Google (производитель Chrome) исправили ошибки в течении первых суток, Microsoft, в соответствии со свои правилами, обновит свой браузер 12 марта (в течении недели), а о планах обновления модулей других компаний пока ни чего не известно. Причём в приведённых выше базах данных по уязвимостям частично есть данные по времени исправления, однако эти данные почему-то ни кто не анализирует.

Метки: уязвимости web-угрозы взлом |

Пульс информационной безопасности |

Дневник |

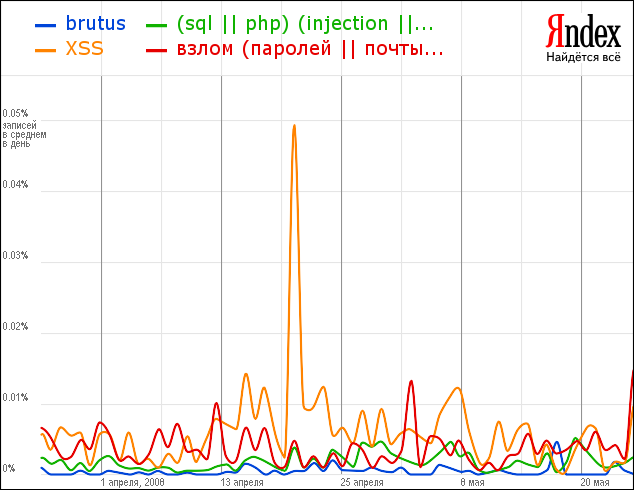

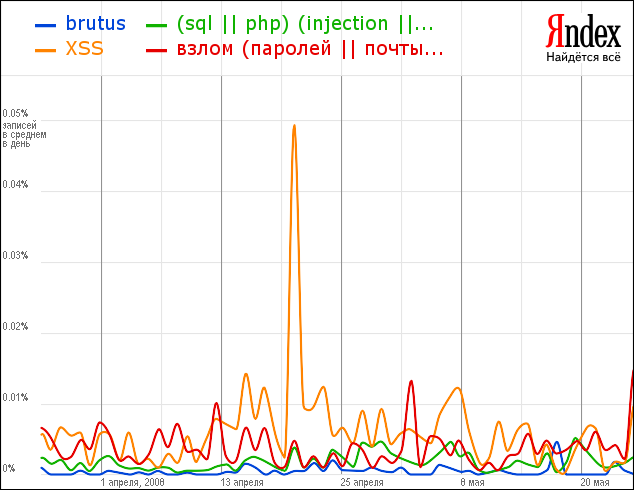

Попытаемся проанализировать какие методы взлома наиболее популярны у хакеров. Для начала проведем оценку запросов к поисковой системе "Яндекс". Оказывается, что больше всего запросов посвящено взлому паролей (23318 запросов в течении месяца), взлому icq (10249 запросов) и программе для подбора паролей brutus (6714 запросов). В сумме получается 40281 запросов с месяц только от лидеров. Первая десятка запросов превышает 60 тыс. ответов в месяц. Правда, в основном запросы связана с взломом паролей: для электронной почты, ICQ, архивов, игровых серверов. В то же время такое "интеллектуальное" нападение как XSS находится на 8 месте с результатом 2308 запросов в течении ближайшего месяца, SQL-инъекции находятся на 18 месте (720 запросов), а про PHP-инъекции посетители "Яндекса" вообще почти не спрашивают (47 запросов в месяц). Таким образом, можно сделать вывод, что молодые хакеры начинают свою деятельность со взлома паролей.

Если же анализировать количество страниц, найденных Google по теме взломов, то окажется, что лидирует программа для взлома пароля brutus, которая упоминается по менению поисковой машины Google на 5620 тыс. страниц. Менее популярными являются XSS-нападения (3720 тыс. обнаруженных страниц), SQL injecton (2380 тыс. ссылок), "взлом сайта" (1310 тыс. ссылок) и PHP-injection (345 тыс. ссылок). Таким образом, можно отметить, что и содержание Internet также в основном направлено на удовлетворение потребности во взломе паролей.

Если же анализировать сообщения, публикуемые в блогах, с помощью сервиса "Блоги:пульс", компании "Яндекс", то можно отметить, что наиболее популярной темой для блогеров является XSS-нападение. Оно обсуждалось за последние 2 месяца в среднем в каждом 14 сообщении, а максимум интереса к этой теме был 21 - 22 апреля, когда было опубликовано 104 сообщения. На втором месте тема взломов различных сервисов и паролей к ним - ежедневно про это публикуется 8 сообщений с максимумом 8 и 9 апреля, когда было обнаружено 26 записей. Тема инъекций находится на третьем месте со средним результатом 4 сообщения в день и максимумом 20 и 21 мая, когда было набрано 12 записей. Аутсайдером является программа для взлома паролей Brutus, про которую пишут в среднем 1 раз в день, а 18 и 19 мая - 14 сообщений. То есть для блогеров более интересны методы взлома через XSS, чем с помощью подбора паролей.

Если анализировать публикации в СМИ с помощью сервиса "Яндекс:новости", то окажется, что самой популярной темой является различные взломы - о ней было найдено 39 сообщений за прошедшую неделю. Сравнимый интерес показывают СМИ и по различным типам инъекций - 37 статей за неделю. Тема XSS волнует журналистов несколько меньше - 27 раз на прошлой неделе в прессе было опубликовано это сичетание букв. В то же время про Brutus журналисты вообще не знают - ни одного сообщения о нем не было.

Если же анализировать количество страниц, найденных Google по теме взломов, то окажется, что лидирует программа для взлома пароля brutus, которая упоминается по менению поисковой машины Google на 5620 тыс. страниц. Менее популярными являются XSS-нападения (3720 тыс. обнаруженных страниц), SQL injecton (2380 тыс. ссылок), "взлом сайта" (1310 тыс. ссылок) и PHP-injection (345 тыс. ссылок). Таким образом, можно отметить, что и содержание Internet также в основном направлено на удовлетворение потребности во взломе паролей.

Если же анализировать сообщения, публикуемые в блогах, с помощью сервиса "Блоги:пульс", компании "Яндекс", то можно отметить, что наиболее популярной темой для блогеров является XSS-нападение. Оно обсуждалось за последние 2 месяца в среднем в каждом 14 сообщении, а максимум интереса к этой теме был 21 - 22 апреля, когда было опубликовано 104 сообщения. На втором месте тема взломов различных сервисов и паролей к ним - ежедневно про это публикуется 8 сообщений с максимумом 8 и 9 апреля, когда было обнаружено 26 записей. Тема инъекций находится на третьем месте со средним результатом 4 сообщения в день и максимумом 20 и 21 мая, когда было набрано 12 записей. Аутсайдером является программа для взлома паролей Brutus, про которую пишут в среднем 1 раз в день, а 18 и 19 мая - 14 сообщений. То есть для блогеров более интересны методы взлома через XSS, чем с помощью подбора паролей.

Если анализировать публикации в СМИ с помощью сервиса "Яндекс:новости", то окажется, что самой популярной темой является различные взломы - о ней было найдено 39 сообщений за прошедшую неделю. Сравнимый интерес показывают СМИ и по различным типам инъекций - 37 статей за неделю. Тема XSS волнует журналистов несколько меньше - 27 раз на прошлой неделе в прессе было опубликовано это сичетание букв. В то же время про Brutus журналисты вообще не знают - ни одного сообщения о нем не было.

Метки: взлом эксклюзив |

Защита от взлома в ТИЦ |

Дневник |

Компания "Яндекс" изменила алгоритм подсчета тематического индекса цитирования (ТИЦ), который теперь не учитывает взлом при помощи поисковой системы. Дело в том, что ТИЦ является одной из базовых характеристик "Яндекс" при подсчете значения релевантности. Он предназначен для оценки того, насколько много сайтов определенной тематики установили ссылки на Web-ресурс. При этом используется проверенный сотрудниками "Яндекс" каталог ресурсов, который определяется для определения тематика сайта.

Однако оказалось, что устанавливать такие ссылки может и сам автор ресурса. Для этого можно было использовать поисковую систему. Дело в том, что поисковик, установленный на сайте, для выдачи результатов поиска генерирует страницу, где, естественно, помещает набранный запрос. Если же в самом запросе использован HTML-тез со ссылкой (вида "a href=http://www.resourse.ru"), то на странице с результатами поиска появится соответствующая ссылка. Если сайт с такой поисковой системой имеет достаточно большой ТИЦ, то его часть "перетечет" по ссылке на другой ресурс. Проведенное изменение алгоритма подсчета ТИЦ блокирует такой способ накрутки индекса цитирования.

Следует отметить, что подобные инциденты создают рынок хакерских услуг по накрутке индексов, к которым привязана стоимость услуг различных компаний. В частности, к значению ТИЦ была првязана цена на услуги оптимизаторов Web-ресурсов. Изменение алгоритма ТИЦ, скорее всего, подхлестнет оптимизаторов к поиску других способов обмана индекса, например, установки ссылок с помощью взлома сайтов.

Однако оказалось, что устанавливать такие ссылки может и сам автор ресурса. Для этого можно было использовать поисковую систему. Дело в том, что поисковик, установленный на сайте, для выдачи результатов поиска генерирует страницу, где, естественно, помещает набранный запрос. Если же в самом запросе использован HTML-тез со ссылкой (вида "a href=http://www.resourse.ru"), то на странице с результатами поиска появится соответствующая ссылка. Если сайт с такой поисковой системой имеет достаточно большой ТИЦ, то его часть "перетечет" по ссылке на другой ресурс. Проведенное изменение алгоритма подсчета ТИЦ блокирует такой способ накрутки индекса цитирования.

Следует отметить, что подобные инциденты создают рынок хакерских услуг по накрутке индексов, к которым привязана стоимость услуг различных компаний. В частности, к значению ТИЦ была првязана цена на услуги оптимизаторов Web-ресурсов. Изменение алгоритма ТИЦ, скорее всего, подхлестнет оптимизаторов к поиску других способов обмана индекса, например, установки ссылок с помощью взлома сайтов.

|

Метки: взлом авторские |

Массовый взлом phpBB |

Дневник |

Компания McAfee зафиксировала массовый взлом сайтов, которые используют популярную программу для работы с форумами phpBB. Для проведения атаки использовалась автоматизированная система, который встраивала в атакованный сайт код на JavaScript, который предлагал посетителям загрузить специальный видео-кодек, за который выдавалось шпионское ПО. По словам специалистов McAfee этот взлом ни как не связан с тем, жертвой которого стала компания Trend Micro. Предыдущий взлом был нацелен на системы с Active Server Pages (ASP), а новый - на технологию PHP. К тому же в обоих взломах использовались различные техники инфицирования пользовательских компьютеров. Скорее всего, что эти взломы были организованы разными группами хакеров.

Ссылки:

Обнаружен очередной массовый взлом сайтов

Ссылки:

Обнаружен очередной массовый взлом сайтов

|

Метки: взлом авторские |

Заражение Trend Micro |

Дневник |

Компания Trend Micro подверглась нападению хакеров, которым удалось модифицировать четыре страницы в вирусной лаборатории компании. Сайт попал под массовую атаку, с помощью которой по оценкам Heise Security было атаковано более 20 тыс. различных сайтов. Предположительно атака использовала уязвимость в Microsoft Active Server Page. Атака была направлена на установку в коде страниц сайта невидимого фрейма iframe, с помощью посетитель мог получить вредоносное ПО с сайта злоумышленников. По заявлениям Trend Micro не было зафиксировано ни одного заражения вредоносным ПО с сайта компании.

Ссылки:

Сайт Trend Micro инфицирован

Ссылки:

Сайт Trend Micro инфицирован

|

Метки: антивирусы взлом авторские |

Виртуальные кридиты |

Дневник |

В городе Новокузнецке состоялся суд над начальником отдела вкладов банка "Бизнес-Сервис-Траст" Олесей Павловой, которая имея доступ к программному обеспечению для работы с кредитными картами выписала 13 фальшивых карт и присваивала себе кредитные выплаты по ним. Для подтверждения реальности кредитных карт Павлова редактировала программно формируемый реестр, где симулировала выплаты по карте со стороны клиентов. В результате Павлова смогла присвоить таким способом за два года более 12,5 млн. руб., на которые приобрела квартиру и две машины. Суд признал ее виновной в мошенническом хищении и приговорил к 6 годам и 7 месяцам лишения свободы.

Ссылки:

Сотрудницу новокузнецкого банка осудили за махинации

Ссылки:

Сотрудницу новокузнецкого банка осудили за махинации

|

Метки: взлом авторские |

Десять тысяч взломов |

Дневник |

Компания McAfee обнаружила 10 тыс. сайтов, в которых встроен вредоносный код, загружающий троянскую программу со стороннего сервера, который располагается в адресном пространстве Китая. При этом загрузка вредоносной программы скрыта от пользователя и не требует ни какого взаимодействия с ним. В McAfee Avert Labs утверждают, что данный взлом затронул самые разные по тематике сайты и является самым массовым за всю историю существования Internet.

Ссылки:

McAfee обнаружила взлом 10 000 сайтов

Ссылки:

McAfee обнаружила взлом 10 000 сайтов

|

Метки: взлом авторские |

"Антикрэк" для Vista |

Дневник |

Microsoft планирует разослать обновление для Windows Vista, предназначенное для идентификации нелегальных копий, в которых процедура активации обойдена при помощи двух наиболее распространенных на сегодня средств взлома - Grace Timer и OEM BIOS. Первое из них продлевает срок активации операционной системы, составляющий 30 дней, до 2099 года. Второе модифицирует системные файлы и BIOS компьютера таким образом, чтобы сымитировать активацию ОС, фабрично выполненную производителем ПК. С выходом SP1 для Vista оба механизма взлома в случае их присутствия будут отключены, а ближайшее обновление лишь определит их наличие, выдаст предупреждение пользователю и предложит ссылку на утилиту, позволяющую удалить "крэки" из системы.

Служба информации OSP

Ссылки:

Microsoft введет антидоты к "лекарствам" для Vista

Служба информации OSP

Ссылки:

Microsoft введет антидоты к "лекарствам" для Vista

|

Метки: взлом osp |

Хакеры автоматизировали "взлом через Google" |

Дневник |

Хакерская группировка Cult of the Dead Cow опубликовала инструментарий под названием Goolag, облегчающий поиск уязвимых сайтов через Google для новичков. Поисковые системы применяются взломщиками в этих целях уже давно, однако это не всегда просто - необходимы специализированные скрипты и инструментальные средства. Теперь же все необходимое собрано в одном комплекте. Cult of the Dead Cow известна созданием появившейся около 10 лет тому назад программы Back Orifice, с помощью которой можно было удаленно контролировать Windows-машины. Как и Back Orifice, Goolag может послужить и исследователям, и злоумышленникам. Как заявляют разработчики, приложение является "еще одним инструментом, который поможет владельцам сайтов залатать в них дыры". Goolag снабжен упрощенным графическим интерфейсом. При создании инструментария использовались находки сотрудника Computer Sciences Джонни Лонга, подробно описавшего методы использования Google для поиска уязвимостей в сайтах.

Служба информации OSP

Ссылки:

Хакеры автоматизировали "взлом через Google"

Служба информации OSP

Ссылки:

Хакеры автоматизировали "взлом через Google"

|

Метки: взлом osp |

За того парня... |

Дневник |

Компания Trend Micro, проанализировав хакерскую утилиту мошеннической группы Mr. Brain, обнаружила, что ее инструмент для проведения фишинговых атак копирует всю полученную во время атаки персональную информацию на сервера самой группы Mr. Brain. Дело в том, что группа предлагает этот инструмент сторонним фишерам для организации сбора конфиденциальной информации, но разработчики сами получают все собранные их незадачливыми клиентами сведения. Таким образом, группа Mr. Brain сама не занимается фишингом, но получает все сведения за чужой счет - это классический мошенничества, но многие фишеры на него попались. Trend Micro фиксирует активное использование в Internet атак с использованием инструментов гурппы Mr. Brain. Кстати, такой прием снижает и стоимость полученных таким способом сведений, поскольку они оказываются не эксклюзивными, то есть стоимость ворованной информации будет, скорее всего, уменьшаться.

Ссылки:

Фишеры попались на собственную удочку

Ссылки:

Фишеры попались на собственную удочку

|

Метки: взлом авторские |

Программиста обвиняют в совершении мошенничества века |

Дневник |

Не исключено, что Джером Кервьель, обвиняемый сейчас в крупнейшем мошенничестве за всю историю банковского дела, пользовался имеющимися у него навыками в области информационных технологий и знанием особенностей работы компьютерных систем банка Societe General. Последний обвиняет своего бывшего сотрудника в том, что тот, играя на европейских биржах, нанес Societe General денежный ущерб на сумму около 5 млрд. евро.

Согласно резюме Кервьеля, он умеет писать сценарии на Visual Basic для Excel, и участвовал в разработке спецификаций некоторых из финансовых инструментов, предлагаемых в составе банковской платформы ClickOptions. В Societe General Керьвель в числе прочего в течение двух лет занимался моделированием банковских продуктов и автоматизацией процессов.

В настоящее время адвокаты Керьвеля пытаются оправдать его, обвиняя сам банк в биржевых ошибках и попытке свалить всю вину на своего сотрудника.

Служба информации OSP

Ссылки:

Программиста обвиняют в совершении мошенничества века

Согласно резюме Кервьеля, он умеет писать сценарии на Visual Basic для Excel, и участвовал в разработке спецификаций некоторых из финансовых инструментов, предлагаемых в составе банковской платформы ClickOptions. В Societe General Керьвель в числе прочего в течение двух лет занимался моделированием банковских продуктов и автоматизацией процессов.

В настоящее время адвокаты Керьвеля пытаются оправдать его, обвиняя сам банк в биржевых ошибках и попытке свалить всю вину на своего сотрудника.

Служба информации OSP

Ссылки:

Программиста обвиняют в совершении мошенничества века

|

Метки: взлом |

RIAA не защищена от пиратов |

Дневник |

Сайт звукозаписывающей ассоциации RIAA был взломан с помощью SQL-инъекции в используемой им системе публикации новостей. Хакер разместил на коллекции ссылок Reddit URL, на которой честно написал "Эта ссылка введен в сервер RIAA очень тяжелый SQL-запрос. Пожалуйста не переходите по ней - это может быть опасно". Тем не менее, судя по последствиям, многие посетители перешли по ней, что привело к неработоспособности сайта. Через некоторое время, разобравшись в работе CMS-системы на сайте RIAA, хакеры ввели с помощью ранее известной уязвимости SQL-запрос, который полностью уничтожил базу новостей организации. Тем не менее организации сумела полностью восстановить работоспособность сайта.

Ссылки:

Взломан сайт звукозаписывающей ассоциации США

This link runs a slooow SQL query on the RIAA's server. Don't click it; that would be wrong.

Ссылки:

Взломан сайт звукозаписывающей ассоциации США

This link runs a slooow SQL query on the RIAA's server. Don't click it; that would be wrong.

|

Метки: взлом |

Фондовый взлом |

Дневник |

Американские контролеры финансовых рынков хотят привлечь к ответственности россиянина Анатолия Русса, который по их мнению занимался мошенничеством с ценными бумагами. Он, используя чужие пароли от систем Internet-трейдинга создавал искусственный ажиотаж с помощью фиктивных запросов на покупку ценных бумаг. Причем неудачные сделки он покрывал за чужой счет. Общая выгода для Русса по оценкам экспертов составила 88 465 долларов США, которые были переведены в один из латвийских банков, в то же время общий убыток понесенный владельцами счетов составил 339 тыс. долларов. Это новый тип мошенничества с ценными бумагами, где и продавцом и покупателем выступает один человек, используя для этого разные идентификационные данные.

Ссылки:

Российский мошенник переводил в Латвию десятки тысяч долларов, полученные от нелегальных сделок

Ссылки:

Российский мошенник переводил в Латвию десятки тысяч долларов, полученные от нелегальных сделок

|

Метки: взлом |

| Страницы: | [1] |